「サプライチェーン強化に向けたセキュリティ対策評価制度構築に向けた中間取りまとめ」を受けて ~内容と発足までの推奨対策~

※今回は、弊社のお客様向け限定で発行している通信を特別に公開いたします。

1.はじめに

2024年7月に経済産業省のワーキンググループとして検討されてきた「サプライチェーン強化に向けたセキュリティ対策評価(以下「サイバーセキュリティ対策による企業格付け[1]」)」の中間とりまとめが2025年4月14日に公表されました。

これによって、制度の目的、方針、枠組みが明らかにされ、また、発足に向けたスケジュールも提示されました。

[1] 本通信では、最初に取り上げた第38号より通称としてこの呼称を使用しています。

そして、今後、制度発足に向けて経済産業省もしくは業界に大きな影響を持つ団体や企業による確立された通称が普及するまでは使用し続ける予定です。

そこで、今月のリスク通信では、この中間とりまとめの内容を紹介するとともに、2026年度中とされた制度発足に向けて取るべき対策を紹介したいと思います。

なお、本リスク通信では過去に2度「サイバーセキュリティ対策による企業格付け」を取り上げてきており、その都度に行うべき方策についても述べてきました。

本稿で紹介する対策については、それらと基本的には異なりませんが、この度の中間とりまとめを受けて、一部変更する点(具体的には後述)が出てくることについてはご容赦願えると幸いです。

2.中間とりまとめの概要

2025年4月14日に公表された中間とりまとめの章立ては下記の通りです、

1. 制度の目的と位置づけ

2. 構築する評価制度

3. 制度整備に向けた道筋

4. 今後の検討の進め方及びスケジュール

付録:諸外国における関連する取組

最初に、半年以上の議論を踏まえた上で、制度の目的と位置づけが再定義されています。

そして、それに沿って、評価制度の内容が提示され、制度発足に向けたスケジュールとタスクが整理された形です。

以下で、この章立てに従って紹介して行きます。

3.制度の目的と位置づけ

中間とりまとめの最初に5ページに渡って制度の目的と位置づけが記載されています。

目的そのものは、2024年7月の検討当初から変わってはいません。約めて表現すると次の2項目になります。

① サプライチェーン全体のサイバーセキュリティ レベルの底上げ。

② ①の手段として、発注企業が受注側に提示できる適切なサイバーセキュリティ対策の段階を「対策標準」として制定。

また、位置づけとして、経産省で並行して検討が進められている「サイバーインフラ事業者に求められる役割等の検討会」との役割分担が記されています。

同検討会において、「サイバーインフラ事業者に求められる役割等に関するガイドライン」の検討が進められており、そこで、サイバーインフラ事業者の責務としてソフトウェアサプライチェーンのリスク対策が規定される予定です。

従って、「サイバーセキュリティ対策による企業格付け」と内容が重複する部分が出てきます。

そこで、当該の役割分担では、「サイバーセキュリティ対策による企業格付け」がサプライチェーン構成企業の自社IT基盤を中心とした自社のサイバーセキュリティ対策の向上を目指したものであることを明記した上で、サイバーインフラ事業者から次の発注を受ける事業者は、上記ガイドラインに基づく要求事項への対応が必要になる可能性が記されています。

① 情報システムの開発及び構築業務・運用業務

② クラウドサービス事業者(IaaS/PaaS/SaaS)によるサービス

なお、「サイバーインフラ事業者に求められる役割等に関するガイドライン」は、2025年度中の成案化を目指して検討が進められており、同ガイドラインの適用対象となる事業者は、同ガイドラインへの対応に際しては、「サイバーセキュリティ対策による企業格付け」も意識して進めていくことを推奨します。

4.構築する評価制度

評価制度については、①対象とする組織、②設ける段階、③要求事項・評価基準、④評価スキーム、⑤国内外の関連制度などとの連携・整合、の5項目に分けて16ページに渡って記載されています。

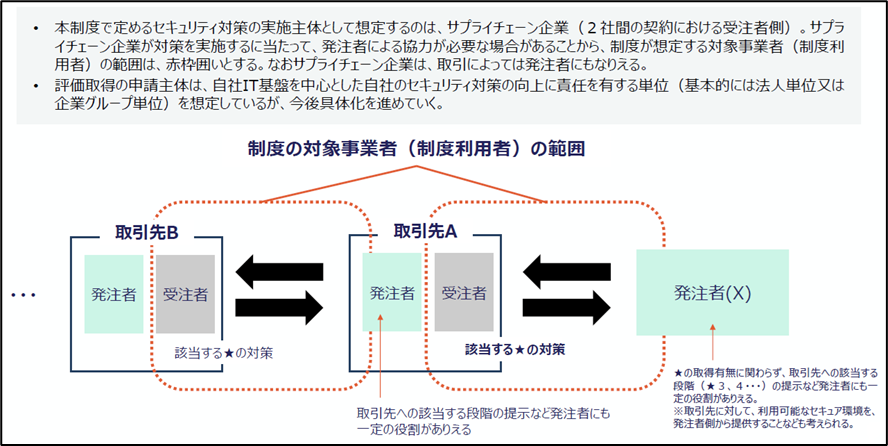

①対象とする組織

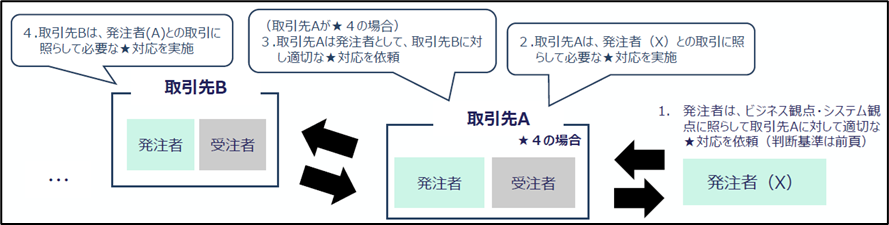

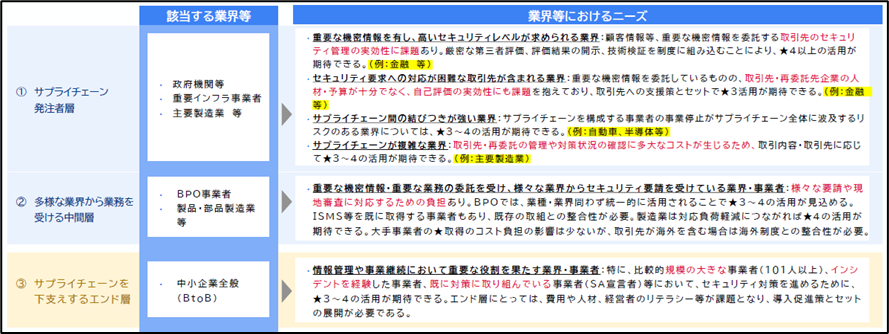

「サプライチェーンにおいて、受発注の関係を構成する事業者」と明記されています。下記はそれを説明した図です。

(「中間とりまとめ」P17より)

ここに示されているように、直接の対象となるのは企業・団体の全体ではなく、受注者もしくは発注者となる組織になります。

ただ、「サイバーセキュリティ対策による企業格付け」が、自社IT基盤を中心とした自社のサイバーセキュリティ対策の向上を目指したものである以上基本的には自社全体が対象になると想定するのが妥当と思われます。

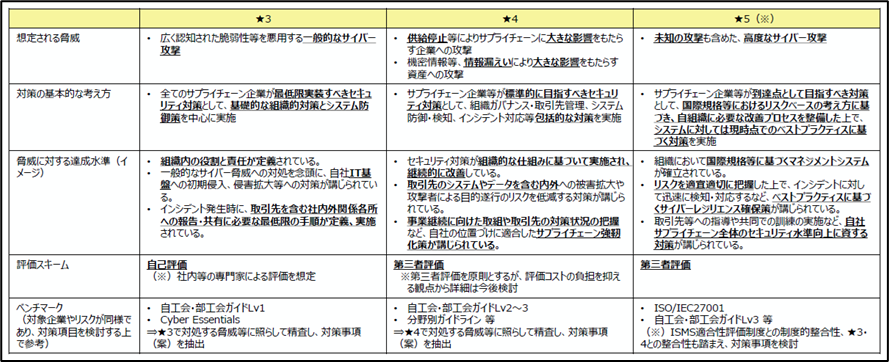

②設ける段階

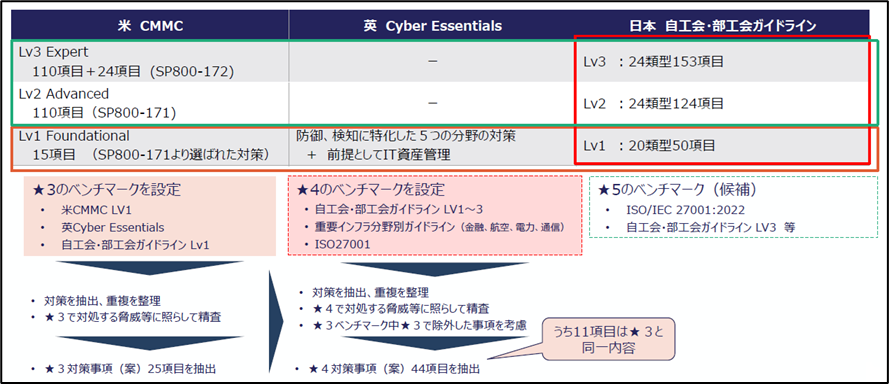

予てから検討されていた通り、既存のSecurity Actionの★1・2に「上乗せ」する形で、★3~5の3つの段階を設けます。

★3が一般的なサイバー脅威に対応しうる「最低限」の水準、★4がサプライチェーン構成企業が目指すべき「標準的」な水準、そして、★5が「より高度」な水準とされています。

(「中間とりまとめ」P18より)

基本的に、★3をクリアした上で、★4を目指す形が妥当とされているように思われます。

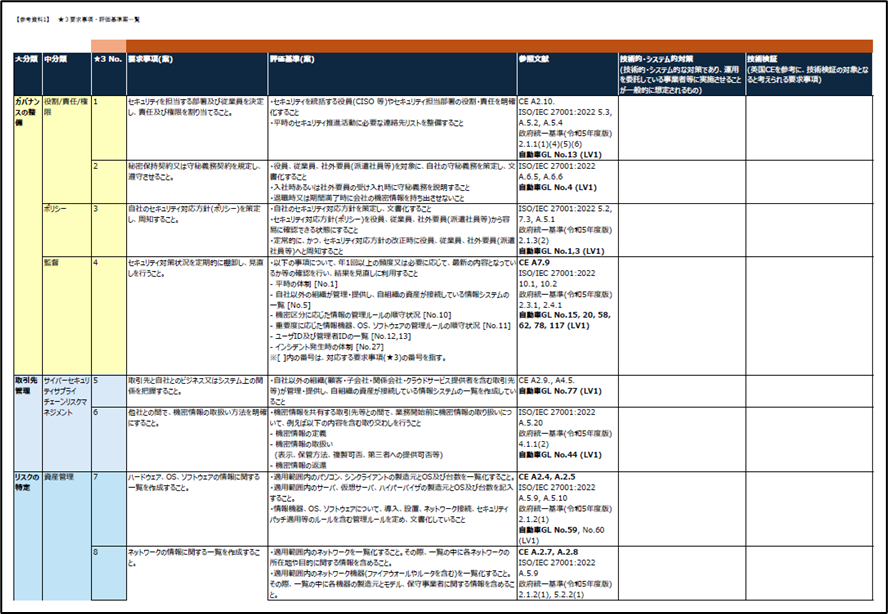

③要求事項・評価基準

そして、★3・4については、要求事項案が評価基準と共に具体的に提示されており、対応する他の規格・ガイドラインについても「参照文献」として記載されています。

(「【参考資料】★3・★4要求事項案・評価基準案.」の一部)

ほとんどの要求事項は、自工会・部工会ガイドラインに対応していますが、一部、「重複を整理」した形で一致しないものも有ります。

(「中間とりまとめ」P23より)

ただ、筆者が見た限りでは、この「重複を整理」した結果として、「要求事項の背景を理解した上で対策を実施」する必要が発生しているようにも思えます。

例を挙げると、★3要求事項では、自工会・部工会ガイドラインにLv1として記載されていた「情報セキュリティ事件・事故発生時の対応体制・役割・責任の明確化」、および、「同対応手順の整備」は記載されていません。

しかしながら、「決められた手順に沿ったインシデント対応」、「監視におけるインシデントであるか否かの判断」、「インシデント対応に関する教育・訓練」、および、「インシデント対応体制を含めたセキュリティ対策の定期的な棚卸と見直し」など、インシデント対応体制と手順が整備されていることが前提となる要求事項が存在しています。

★4においても、自工会・部工会ガイドラインではLv1に「情報セキュリティリスク管理体制の整備における達成基準」として記載されているCISOの設置が★3・4を通じて記載されていません。

しかし、「CISOなどのセキュリティを統括する役員への定期的な報告」という、CISOの設置が前提となっている要求事項が存在しています。

なお、CISOについては、★3でも、「決められた手順に沿ったインシデント対応」の前提としても記載が存在しています。

このように、要求事項における意図を、その前提となる事柄と共にくみ取って、対策を進めていく必要が有ります。

また、自工会・部工会ガイドラインと同様に、個々の項目を過度に注視することなく、系統立てた対策の中で個々の項目にも対応していくという形が望ましいようにも思われます。

なお、★5については、2025年度以降に対策基準や評価スキームを検討する予定とされており、具体的な内容は記されていません。

発注者は、発注内容についてビジネス・システム両方の観点より適切と判断される★水準の対応を依頼(「要求」となっていない点については、今後注視が必要と筆者は考えています)[2] し、受注者は依頼された対応を実施するとされています。そして、再委託先についても、同様の形が想定されています。

(「中間とりまとめ」P20より)

[2] 筆者が様々な公開情報などに基づいて考察する限りでは、

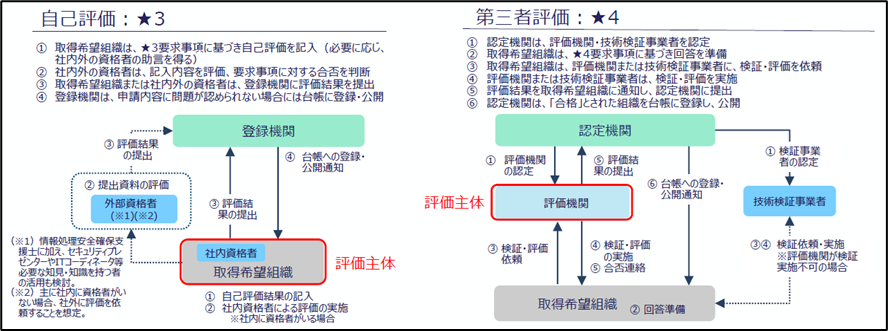

④評価スキーム

★3については、社内、もしくは、外部の「資格者」による評価を経て登録を行う「自己評価」とされています。そして、★4については、外部の「評価主体」による「第三者評価」とされています。なお、★5については、未定ですが、ISMSをベンチマークしている様子が伺えることより、★4とは異なった「評価主体」による同様に「第三者評価」となると想定されます。

(「中間とりまとめ」P27より)

なお、★3の「資格者」については、明記はされていませんが、経産省が普及を推進していることを踏まえると、情報処理安全確保支援士を指しているものと思われます。

また、★4の「評価主体」についても、同様に明記はされていませんが、★5でISMSをベンチマークしていることを踏まえると、ISMS審査期間よりやや基準を緩めた形での認定が行われることが予想されます。

また、有効期間は、★3が1年、★4が3年となっています。従って、★3については現行の自工会・部工会ガイドライン、★4についてはISMS審査と同様のサイクルで運用していくことになりそうです。

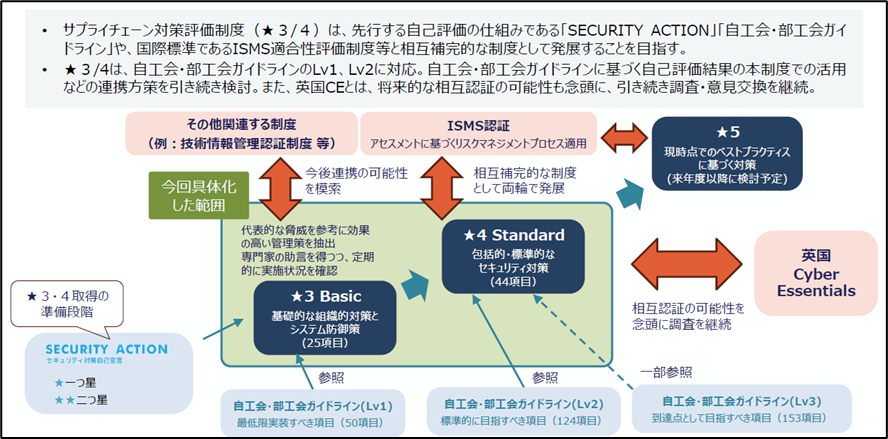

⑤国内外の関連制度などとの連携・整合

検討当初から国内外の関連制度をベンチマークしていましたが、中間とりまとめにおいて、それらとの関係も整理されたことが伺えます。

具体的には、★3・4は、ISMS認証と「相互補完的な制度」と位置付けられ、英国のCyber Essentialsとの相互認証の可能性模索するとされています。

また、自工会・部工会ガイドラインは「参照元」と位置付けられています。

そして、「(技術情報管理認証制度 等の)その他関連する制度」については、今後連携の可能性を模索するとされています。

(「中間とりまとめ」P29より)

ISMSが、組織的対応を軸に据えた上で技術的なものを含めた総合的な対応の方針を示していることを踏まえると、少なくとも現時点では、ISMSの「実装方法」を示すものと考えて差し支え無さそうです。更に言えば、サイバーセキュリティ経営ガイドラインとの関係についても同様のことが言えそうです。

5.制度整備に向けた道筋(想定対象業種と促進策)

中間とりまとめでは、「制度が効果的と想定される業界等」として、サプライチェーンの現状を分析した上で、次の3つのカテゴリに分けて、8つの業界が想定対象業種として記載されています。そして、「業界におけるニーズ」を読む限りは、★4が標準として期待されている様子が伺えます。

(「中間とりまとめ」P32より)

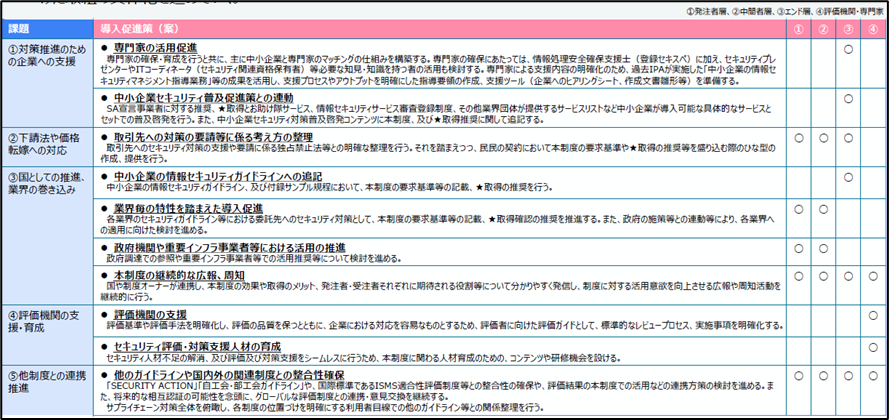

促進策として、中小企業に対するものを中心とした10の支援策が記載されています。

(「中間とりまとめ」P34より)

これらの中で、特に、③における「政府機関や重要インフラ事業者等における活用の促進」における「政府調達での参照や重要インフラ事業者での活用推奨」は、将来の入札条件への組み入れを含ませたものとも読むことができ、注視が必要と思われます。

6.今後の検討の進め方及びスケジュール

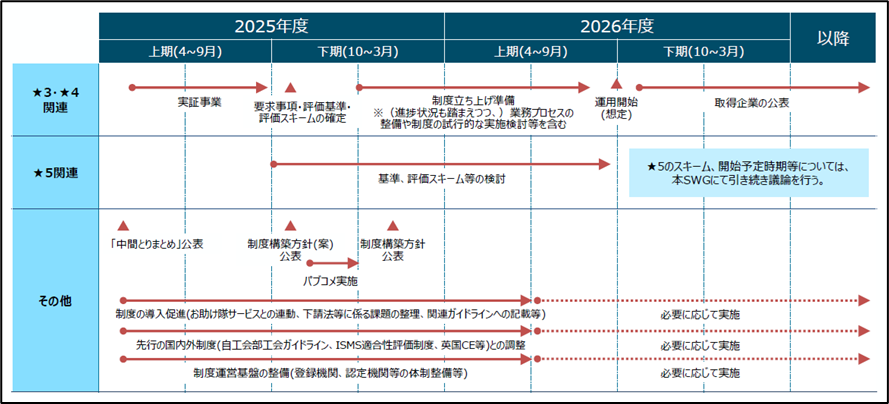

今後のスケジュールとして下記が記載されています。正式な制度発足は、2026年度の半ばと見込まれています。そして、★5は必ずしも同時期に発足しないことが伺えます。

(「中間とりまとめ」P36より)

更に内容を見ていくと、2025年度上期に行われる「実証事業」の後に1年弱をかけて「制度立ち上げ準備」を行うとされています。

従って、この「実証事業」によって、★3・4の内容及び評価スキームがほぼ決定されると思われます。

7.制度発足への対策

上記の「実証事業」の結果によって、多少の変更が行われる可能性が有りますが、少なくとも★3・4の要求事項については、この度の中間とりまとめで内容はほぼ固まったと思われます。

また、★4を目指す必要性についても同様と思われます。

従って、上記の「制度が効果的と想定される業界等」に該当する企業は、これからの1年半、中間とりまとめの内容に沿って制度発足への対策を進めていくことを推奨します。

具体的には、第41号で述べた「現実的な予備対応」(下記に再掲)になりますが、冒頭で述べたように、この度の中間とりまとめで明記された★3・4要求事項を踏まえて多少の変更が必要になります。

第41号で述べた「現実的な予備対応」

① SECURITY ACTION「★★二つ星」を、実効性を伴った形で実施。

② 自工会ガイドラインの優先的に対応すべき項目を実施

③ サイバーセキュリティ経営ガイドラインのセルフチェックを実施

④自工会ガイドラインのLv1達成をサイバーセキュリティ経営ガイドライン セルフチェック結果改善の手段として行う。

⑤ ④と同じ位置づけで、自工会ガイドラインのLv2とLv3達成を行う。

具体的には、④と⑤を次のように変更します。

④ ★3の要求事項達成をサイバーセキュリティ経営ガイドライン セルフチェック結果改善の手段として行う。

⑤ ④と同じ位置づけで、★4の要求事項達成を行う。

なお、1年半のうちに⑤までの達成が困難な場合には、制度発足時の④までの達成を目標としたうえで、翌年以降に⑤を達成するのが望ましいと思われます。

そして、繰り返しになりますが、要求事項達成にあたっては、その意図を前提としている事柄と共にくみ取って対策を進めていく必要が有ります。その意味で、サイバーセキュリティ経営ガイドライン セルフチェック改善の手段として行うことは、抜け漏れを無くした上で系統立てた対策を行うことができる有効な手段であると愚考しています。

8. 終わりに

今号では、2025年4月14日に公表された「サイバーセキュリティ対策による企業格付け」中間とりまとめの内容を紹介し、同時に、制度発足までにとるべき対策を紹介しました。制度の発足まで1年半と期限が切られた形になっていますが、浮足立つことなく、ゴールを明確にして1つずつ対策を積み上げていくことが重要です。今号がその一助となれば幸いです。最後までお読みいただきありがとうございました。

参考記事・文献:

経済産業省 「サプライチェーン強化に向けたセキュリティ対策評価制度構築に向けた中間取りまとめ」 https://www.meti.go.jp/press/2025/04/20250414002/20250414002-2.pdf

経済産業省 「【参考資料】★3・★4要求事項案・評価基準案」 https://www.meti.go.jp/press/2025/04/20250414002/20250414002-3.pdf

経済産業省 「サイバーインフラ事業者に求められる役割等に関するガイドライン案」 https://www.meti.go.jp/shingikai/mono_info_service/sangyo_cyber/wg_seido/wg_supply_chain/001.html

―以上―

投稿者プロフィール

最新の投稿

情報2026年2月27日迷惑メールが激減した背景と、これからの攻撃"質"の変化を見据えた対策

情報2026年2月27日迷惑メールが激減した背景と、これからの攻撃"質"の変化を見据えた対策 ビジネスコラム2026年2月10日『サプライチェーンセキュリティ対策評価制度(SCS評価制度)~制度の紹介と評価へのロードマップ~』

ビジネスコラム2026年2月10日『サプライチェーンセキュリティ対策評価制度(SCS評価制度)~制度の紹介と評価へのロードマップ~』 情報2026年2月6日『更新しました』で終わらせていませんか?─WinRAR事例が示す、パッチ管理の盲点

情報2026年2月6日『更新しました』で終わらせていませんか?─WinRAR事例が示す、パッチ管理の盲点 情報2026年1月29日「会社にいますか?」から始まる新しい詐欺手口

情報2026年1月29日「会社にいますか?」から始まる新しい詐欺手口